文件权限管理

权限是什么

用户分配资源的标准

标准定义:

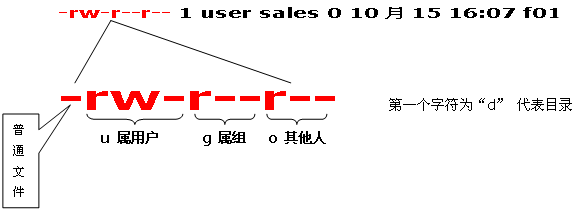

文件的权限主要针对三类对象进行定义:

ownner:属主u

group:属组g

other:其他o

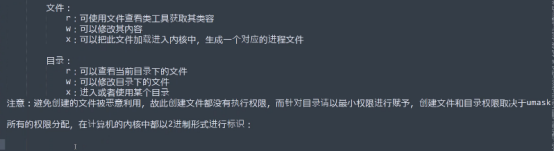

文件:

每个文件针对每类访问者都定义了三类权限:

r:可读

w:可写

x:可执行[将此文件加载到内核,生成一个进程]

目录:

namei:显示一个路径的所有权限

列出一个路径中所有的成分,包含符号连接

用法:namei [options] pathname [pathname ...]

参数:

-

-h, --help 显示帮助信息

-

-V, --version 显示版本信息

-

-x, --mountpoints 用“D”显示挂载点目录,

-

-m, --modes 显示每个文件的模式位

-

-o, --owners 显示文件的用户和用户组

-

-l, --long 使用才列表格式显示 (-m -o -v)

- -n, --nosymlinks 不跟随符号链接

- -v, --vertical 使用垂直列表形式显示modes 和 owners

实例:

# namei -om /opt

f: /opt

dr-xr-xr-x root root /

drwxr-xr-x root root opt

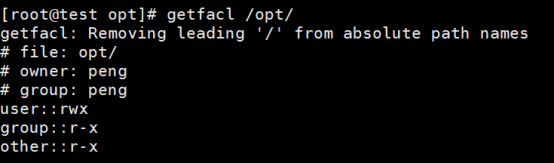

getfacl 文件权限查看

查看文件权限:getfacl 文件名

# getfacl /etc/

getfacl: Removing leading '/' from absolute path names

# file: etc/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

# ll

总用量 0

-rw-r--r-- 1 root root 0 12月 21 20:12 e.txt

-rw-r--r-- 1 peng peng 0 12月 21 19:53 q.txt

-rw-r--r-- 1 peng peng 0 12月 21 19:54 w.txt

# ls -l

总用量 0

-rw-r--r-- 1 root root 0 12月 21 20:12 e.txt

-rw-r--r-- 1 peng peng 0 12月 21 19:53 q.txt

-rw-r--r-- 1 peng peng 0 12月 21 19:54 w.txt

设置权限:setfacl -m u:gobgm:rw- 文件名

取消设置的权限:setfacl -x u:gobgm 文件名

设置权限:setfacl -m d:u:gobgm:rw- 文件名 d:表示默认,默认权限rwx

setfacl 是用来在命令行里设置ACL(访问控制列表)

SYNOPSIS

setfacl [-bkndRLPvh] [{-m|-x} acl_spec] [{-M|-X} acl_file] file ...

setfacl --restore=file

setfacl命令是用来在命令行里设置ACL(访问控制列表)。在命令行里,一系列的命令跟随以一系列的文件名。

选项

-

-b,--remove-all:删除所有扩展的acl规则,基本的acl规则(所有者,群组,其他)将被保留。

-

-R,--recursive:递归的对所有文件及目录进行操作。

-

-k,--remove-default:删除缺省的acl规则。如果没有缺省规则,将不提示。

-

-n,--no-mask:不要重新计算有效权限。setfacl默认会重新计算ACL mask,除非mask被明确的制定。

-

--mask:重新计算有效权限,即使ACL mask被明确指定。

-

-d,--default:设定默认的acl规则。

-

--restore=file:从文件恢复备份的acl规则(这些文件可由getfacl -R产生)。通过这种机制可以恢复整个目录树的acl规则。此参数不能和除--test以外的任何参数一同执行。

-

--test:测试模式,不会改变任何文件的acl规则,操作后的acl规格将被列出。

-

-L,--logical:跟踪符号链接,默认情况下只跟踪符号链接文件,跳过符号链接目录。

-

-P,--physical:跳过所有符号链接,包括符号链接文件。

-

--version:输出setfacl的版本号并退出。

-

--help:输出帮助信息。

-

--:标识命令行参数结束,其后的所有参数都将被认为是文件名

-

-:如果文件名是-,则setfacl将从标准输入读取文件名。

-

选项-m和-x后边跟以acl规则。多条acl规则以逗号(,)隔开。选项-M和-X用来从文件或标准输入读取acl规则。

-

选项--set和--set-file用来设置文件或目录的acl规则,先前的设定将被覆盖。

-

选项-m(--modify)和-M(--modify-file)选项修改文件或目录的acl规则。

-

选项-x(--remove)和-X(--remove-file)选项删除acl规则。

当使用-M,-X选项从文件中读取规则时,setfacl接受getfacl命令输出的格式。每行至少一条规则,以#开始的行将被视为注释。

当在不支持ACLs的文件系统上使用setfacl命令时,setfacl将修改文件权限位。如果acl规则并不完全匹配文件权限位,setfacl将会修改文件权限位使其尽可能的反应acl规则,并会向standard error发送错误消息,以大于0的状态返回。

权限

文件的所有者以及有CAP_FOWNER的用户进程可以设置一个文件的acl。(在目前的linux系统上,root用户是唯一有CAP_FOWNER能力的用户)

ACL规则

setfacl命令可以识别以下的规则格式:

[d[efault]:] [u[ser]:]uid [:perms] 指定用户的权限,文件所有者的权限(如果uid没有指定)。

[d[efault]:] g[roup]:gid [:perms] 指定群组的权限,文件所有群组的权限(如果gid未指定)

[d[efault]:] m[ask][:] [:perms] 有效权限掩码

[d[efault]:] o[ther] [:perms] 其他的权限

恰当的acl规则被用在修改和设定的操作中,对于uid和gid,可以指定一个数字,也可指定一个名字。perms域是一个代表各种权限的字母的组合:读-r写-w执行-x,执行只适合目录和一些可执行的文件。pers域也可设置为八进制格式。

自动创建的规则

最初的,文件目录仅包含3个基本的acl规则。为了使规则能正常执行,需要满足以下规则。

-

3个基本规则不能被删除。

-

任何一条包含指定的用户名或群组名的规则必须包含有效的权限组合。

-

任何一条包含缺省规则的规则在使用时,缺省规则必须存在。

ACL的名词定义

先来看看在ACL里面每一个名词的定义,这些名词我大多从man page上摘下来虽然有些枯燥,但是对于理解下面的内容还是很有帮助的。

ACL是由一系列的Access Entry所组成的,每一条Access Entry定义了特定的类别可以对文件拥有的操作权限。Access Entry有三个组成部分:Entry tag type, qualifier (选项al), permission。

我们先来看一下最重要的Entry tag type,它有以下几个类型:

ACL_USER_OBJ:相当于Linux里file_owner的permission

ACL_USER:定义了额外的用户可以对此文件拥有的permission

ACL_GROUP_OBJ:相当于Linux里group的permission

ACL_GROUP:定义了额外的组可以对此文件拥有的permission

ACL_MASK:定义了ACL_USER, ACL_GROUP_OBJ和ACL_GROUP的最大权限 (这个我下面还会专门讨论)

ACL_OTHER:相当于Linux里other的permission

让我们来据个例子说明一下,下面我们就用getfacl命令来查看一个定义好了的ACL文件:

[root@localhost ~]# getfacl ./test.txt

# file: test.txt

# owner: root

# group: admin

user::rw-

user:john:rw-

group::rw-

group:dev:r--

mask::rw- other::r--

前面三个以#开头的定义了文件名,file owner和group。这些信息没有太大的作用,接下来我们可以用--omit-header来省略掉。

user::rw- 定义了ACL_USER_OBJ, 说明file owner拥有read and write permission

user:john:rw- 定义了ACL_USER,这样用户john就拥有了对文件的读写权限,实现了我们一开始要达到的目的

group::rw- 定义了ACL_GROUP_OBJ,说明文件的group拥有read and write permission

group:dev:r-- 定义了ACL_GROUP,使得dev组拥有了对文件的read permission

mask::rw- 定义了ACL_MASK的权限为read and write

other::r-- 定义了ACL_OTHER的权限为read

从这里我们就可以看出ACL提供了我们可以定义特定用户和用户组的功能,那么接下来我们就来看一下如何设置一个文件的ACL:

如何设置ACL文件

首先我们还是要讲一下设置ACL文件的格式,从上面的例子中我们可以看到每一个Access Entry都是由三个被:号分隔开的字段所组成,第一个就是Entry tag type。

user 对应了ACL_USER_OBJ和ACL_USER

group 对应了ACL_GROUP_OBJ和ACL_GROUP

mask 对应了ACL_MASK

other 对应了ACL_OTHER

第二个字段称之为qualifier,也就是上面例子中的john和dev组,它定义了特定用户和拥护组对于文件的权限。这里我们也可以发现只有user和group才有qualifier,其他的都为空。第三个字段就是我们熟悉的permission了。它和Linux的permission一样定义,这里就不多讲了。

下面我们就来看一下怎么设置test.txt这个文件的ACL让它来达到我们上面的要求。

一开始文件没有ACL的额外属性:

# ls -l

-rw-rw-r-- 1 root admin 0 Jul 3 22:06 test.txt

# getfacl --omit-header ./test.txt

user::rw- group::rw- other::r--

我们先让用户john拥有对test.txt文件的读写权限:

[root@localhost ~]# setfacl -m user:john:rw- ./test.txt

# getfacl --omit-header ./test.txt

user::rw-

user:john:rw-

group::rw-

mask::rw-

other::r--

这时我们就可以看到john用户在ACL里面已经拥有了对文件的读写权。这个时候如果我们查看一下linux的permission我们还会发现一个不一样的地方。

# ls -l ./test.txt

-rw-rw-r--+ 1 root admin 0 Jul 3 22:06 ./test.txt

在文件permission的最后多了一个+号,当任何一个文件拥有了ACL_USER或者ACL_GROUP的值以后我们就可以称它为ACL文件,这个+号就是用来提示我们的。我们还可以发现当一个文件拥有了ACL_USER或者ACL_GROUP的值时ACL_MASK同时也会被定义。

接下来我们来设置dev组拥有read permission:

# setfacl -m group:dev:r-- ./test.txt

[root@localhost ~]# getfacl --omit-header ./test.txt

user::rw-

user:john:rw-

group::rw-

group:dev:r--

mask::rw-

other::r--

到这里就完成了我们上面讲到的要求,是不是很简单呢。

ACL_MASK和Effective permission

这里需要重点讲一下ACL_MASK,因为这是掌握ACL的另一个关键,在Linux file permission里面大家都知道比如对于rw-rw-r--来说,当中的那个rw-是指文件组的permission.但是在ACL里面这种情况只是在ACL_MASK不存在的情况下成立。如果文件有ACL_MASK值,那么当中那个rw-代表的就是mask值而不再是group permission了。

让我们来看下面这个例子:

[root@localhost ~]# ls -l

-rwxrw-r-- 1 root admin 0 Jul 3 23:10 test.sh

这里说明test.sh文件只有file owner: root拥有read, write, execute/search permission。admin组只有read and write permission,现在我们想让用户john也对test.sh具有和root一样的permission。

[root@localhost ~]# setfacl -m user:john:rwx ./test.sh

# getfacl --omit-header ./test.sh

user::rwx user:john:rwx

group::rw-

mask::rwx

other::r--

这里我们看到john已经拥有了rwx的permission,mask值也被设定为rwx,那是因为它规定了ACL_USER,ACL_GROUP和ACL_GROUP_OBJ的最大值,现在我们再来看test.sh的Linux permission,它已经变成了:

# ls -l

-rwxrwxr--+ 1 root admin 0 Jul 3 23:10 test.sh

那么如果现在admin组的用户想要执行test.sh的程序会发生什么情况呢?它会被permission deny。原因在于实际上admin组的用户只有read and write permission,这里当中显示的rwx是ACL_MASK的值而不是group permission。

所以从这里我们就可以知道,如果一个文件后面有+标记,我们都需要用getfacl来确认它的permission,以免发生混淆。

下面我们再来继续看一个例子,假如现在我们设置test.sh的mask为read only,那么admin组的用户还会有write permission吗?

# setfacl -m mask::r-- ./test.sh

# getfacl --omit-header ./test.sh

user::rwx

user:john:rwx #effective:r--

group::rw- #effective:r--

mask::r--

other::r--

这时候我们可以看到ACL_USER和ACL_GROUP_OBJ旁边多了个#effective:r--,这是什么意思呢?让我们再来回顾一下ACL_MASK的定义。它规定了ACL_USER,ACL_GROUP_OBJ和ACL_GROUP的最大权限。那么在我们这个例子中他们的最大权限也就是read only。虽然我们这里给ACL_USER和ACL_GROUP_OBJ设置了其他权限,但是他们真正有效果的只有read权限。

这时我们再来查看test.sh的Linux file permission时它的group permission也会显示其mask的值(i.e. r--)

ls -l

-rwxr--r--+ 1 root admin 0 Jul 3 23:10 test.sh

Default ACL

上面我们所有讲的都是Access ACL,也就是对文件而言。下面我简单讲一下Default ACL。Default ACL是指对于一个目录进行Default ACL设置,并且在此目录下建立的文件都将继承此目录的ACL。

同样我们来做一个试验说明,比如现在root用户建立了一个dir目录:

[root@localhost ~]# mkdir dir

他希望所有在此目录下建立的文件都可以被john用户所访问,那么我们就应该对dir目录设置Default ACL。

[root@localhost ~]# setfacl -d -m user:john:rw ./dir

[root@localhost ~]# getfacl --omit-header ./dir

user::rwx

group::rwx

other::r-x

default:user::rwx

default:user:john:rwx

default:group::rwx

default:mask::rwx

default: other::r-x

这里我们可以看到ACL定义了defaultOption,john用户拥有了default的read, write, excute/search permission。所有没有定义的default都将从file permission里copy过来,现在root用户在dir下建立一个test.txt文件。

# touch ./dir/test.txt

# ls -l ./dir/test.txt

-rw-rw-r--+ 1 root root 0 Jul 3 23:46 ./dir/test.txt

# getfacl --omit-header ./dir/test.txt

user::rw-

user:john:rw-

group::rwx #effective:rw-

mask::rw-

other::r--

这里我们看到在dir下建立的文件john用户自动就有了read and write permission,

ACL相关命令

前面的例子中我们都Notice到了getfacl命令是用来读取文件的ACL,setfacl是用来设定文件的Acess ACL。这里还有一个chacl是用来改变文件和目录的Access ACL and Default ACL,它的具体参数大家可以去看man page。我只想提及一下chacl -B。它可以彻底删除文件或者目录的ACL属性(包括Default ACL),比如你即使用了setfacl -x删除了所有文件的ACL属性,那个+号还是会出现在文件的末尾,所以正确的删除方法应该是用chacl -B用cp来复制文件的时候我们现在可以加上-p选项。这样在拷贝文件的时候也将拷贝文件的ACL属性,对于不能拷贝的ACL属性将给出警告。

mv命令将会默认地移动文件的ACL属性,同样如果操作不允许的情况下会给出警告。

需要Notice的几点

如果你的文件系统不支持ACL的话,你也许需要重新mount你的file system:

mount -o remount, acl [mount point]

如果用chmod命令改变Linux file permission的时候相应的ACL值也会改变,反之改变ACL的值,相应的file permission也会改变。

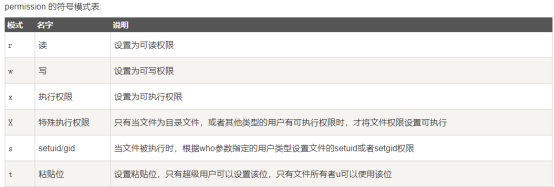

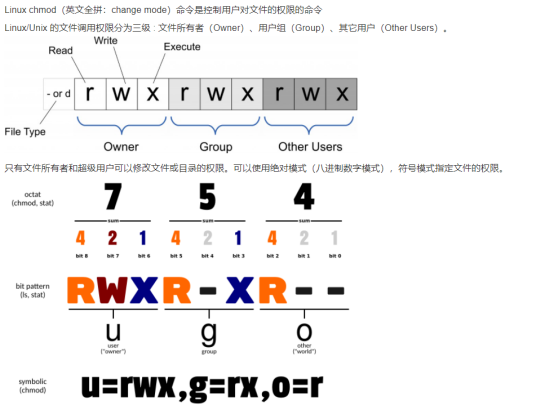

chmod 用来变更文件或目录的权限

chmod命令用来变更文件或目录的权限。在UNIX系统家族里,文件或目录权限的控制分别以读取、写入、执行3种一般权限来区分,另有3种特殊权限可供运用。用户可以使用chmod指令去变更文件与目录的权限,设置方式采用文字或数字代号皆可。符号连接的权限无法变更,如果用户对符号连接修改权限,其改变会作用在被连接的原始文件。

权限范围的表示法如下:

u User,即文件或目录的拥有者;

g Group,即文件或目录的所属群组;

o Other,除了文件或目录拥有者或所属群组之外,其他用户皆属于这个范围;

a All,即全部的用户,包含拥有者,所属群组以及其他用户;u,g,o都设置可执行属性,a=ugo就是所有的意思

r 读取权限,数字代号为“4”;

w 写入权限,数字代号为“2”;

x 执行或切换权限,数字代号为“1”;

- 不具任何权限,数字代号为“0”;

s 特殊功能说明:变更文件或目录的权限。

g-w :所属群组去掉w权限

g+w :所属群组增加w权限

suid和sgid是UNIX/Linux系统中的权限标志(就是s权限),用于设置可执行文件或脚本的特殊权限。

- suid(Set User ID):当一个可执行文件拥有suid权限时,当普通用户执行该文件时,该文件会以拥有者的权限来执行,而不是执行者自己的权限。简单来说,它允许普通用户以超级用户的权限执行特定的程序。

- sgid(Set Group ID):当一个可执行文件拥有sgid权限时,当普通用户执行该文件时,该文件会以拥有者所在组的权限来执行,而不是执行者自己所在组的权限。简单来说,它允许普通用户以拥有者所在组的权限执行特定的程序。

这两种权限通常用于提供对某些特定功能的受限访问,例如只有超级用户才能执行的操作。通过将可执行文件的所有者或组设置为具有相应权限的用户或组,并将suid或sgid标志设置为该文件,可以实现这种权限控制。

Grammar

chmod(选项)(参数)

选项

-

-R或--recursive:递归处理,将指令目录下的所有文件及子目录一并处理;

-

--reference=<参考文件或目录>:把指定文件或目录的所属群组全部设成和参考文件或目录的所属群组相同;

-

<权限范围>+<权限设置>:开启权限范围的文件或目录的该选项权限设置;

-

<权限范围>-<权限设置>:关闭权限范围的文件或目录的该选项权限设置;

-

<权限范围>=<权限设置>:指定权限范围的文件或目录的该选项权限设置;

-

-c或--changes:效果类似"-v"参数,但仅回报更改的部分;

-

-f或--quiet或--silent:不显示错误信息;

-

-v或--verbose:显示指令执行过程;

参数

-

权限模式:指定文件的权限模式;

-

文件:要改变权限的文件。

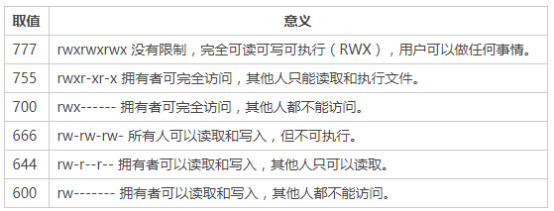

知识扩展和Living Example

Linux用户分为:拥有者、组群(Group)、其他(other),Linux系统中,预设的情況下,系统中所有的帐号与一般身份使用者,以及root的相关信息,都是记录在/etc/passwd文件中。每个人的密码则是记录在/etc/shadow文件下。此外,所有的组群名称记录在/etc/group內!

linux文件的用户权限的分析图

例:rwx rw- r--

r=读取属性 //值=4

w=写入属性 //值=2

x=执行属性 //值=1

1、chmod u+x,g+w f01 //为文件f01设置自己可以执行,组员可以写入的权限

2、chmod u=rwx,g=rw,o=r f01

3、chmod 764 f01

chmod a+x f01 //对文件f01的u,g,o都设置可执行属性,a=ugo就是所有的意思

Living Example

修改2.txt文件的权限

# ll

总用量 0

-rw-r--r--. 1 root root 0 12月 21 17:57 1.txt

-rw-r--r--. 1 root root 0 12月 21 17:58 2.txt

-rw-r--r--. 1 root root 0 12月 21 17:58 3.txt

# chmod 570 2.txt

# ll

总用量 0

-rw-r--r--. 1 root root 0 12月 21 17:57 1.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 2.txt

-rw-r--r--. 1 root root 0 12月 21 17:58 3.txt

参考2.txt文件,对3.txt文件的权限进行修改

# ll

总用量 0

-rw-r--r--. 1 root root 0 12月 21 17:57 1.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 2.txt

-rw-r--r--. 1 root root 0 12月 21 17:58 3.txt

[root@test6 tmp]# chmod --reference=/tmp/2.txt 3.txt

# ll

总用量 0

-rw-r--r--. 1 root root 0 12月 21 17:57 1.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 2.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 3.txt

把ooo目录及它里面的所有文件的权限修改为444,

# ll

总用量 0

-rw-r--r--. 1 root root 0 12月 21 17:57 1.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 2.txt

-r-xrwx---. 1 root root 0 12月 21 17:58 3.txt

# cd ..

# chmod 444 -R ooo/

# ll

总用量 3

dr--r--r--. 2 root root 4096 12月 21 18:12 ooo

# cd ooo/

# ll

总用量 0

-r--r--r--. 1 root root 0 12月 21 17:57 1.txt

-r--r--r--. 1 root root 0 12月 21 17:58 2.txt

-r--r--r--. 1 root root 0 12月 21 17:58 3.txt

重新恢复tmp目录的权限

chmod 1777 /tmp

要设置suid和sgid权限,可以使用chmod命令。以下是设置和移除suid和sgid权限的方法:

- 设置suid权限:

chmod u+s 文件名

- 设置sgid权限:

chmod g+s 文件名

要同时设置suid和sgid权限,可以使用以下命令:

chmod u+s,g+s 文件名

如果要移除suid或sgid权限,可以使用以下命令:

- 移除suid权限:

chmod u-s 文件名

- 移除sgid权限:

chmod g-s 文件名

请注意,为了确保安全,只有系统管理员或具有足够权限的用户才能设置和移除suid和sgid权限。在设置这些权限时,请确保只对必要的文件进行操作,并且仔细考虑潜在的安全风险。

chown 改变某个文件或目录所有者和所属组

chown命令改变某个文件或目录的所有者和所属的组,该命令可以向某个用户授权,使该用户变成指定文件的所有者或者改变文件所属的组。用户可以是用户或者是用户D,用户组可以是组名或组id。文件名可以使由空格分开的文件列表,在文件名中可以包含通配符。

只有文件主和超级用户才可以便用该命令

Grammar

chown (选项) (参数)

选项

-

-R或--recursive:递归处理,将指定目录下的所有文件及子目录一并处理;

-

--reference=<参考文件或目录>:把指定文件或目录的拥有者与所属群组全部设成和参考文件或目录的拥有者与所属群组相同;

-

-c或--changes:效果类似"-v"参数,但仅回报更改的部分;

-

-f或--quite或--silent:不显示错误信息;

-

-h或--no-dereference:只对符号连接的文件作修改,而不更改其他任何相关文件;

-

-v或--version:显示指令执行过程;

-

--dereference:效果和"-h"参数相同;

-

--help:在线帮助;

-

--version:显示版本信息。

参数

- 用户:组:指定所有者和所属工作组。当省略":组",仅改变文件所有者;

- 文件:指定要改变所有者和工作组的文件列表。支持多个文件和目标,支持shell通配符。

Living Example (冒号可以换成点 peng:peng peng.peng)

修改单个文件的所属主和组

[root@test opt]# ll

-rw-r--r-- 1 root root 0 12月 21 19:53 q.txt

[root@test opt]# chown peng:peng q.txt

[root@test opt]# ll

-rw-r--r-- 1 peng peng 0 12月 21 19:53 q.txt

-----------------------------------------------------------------------------------------

修改单个文件的所属组

[root@test opt]# ll

-rw-r--r-- 1 peng peng 0 12月 21 19:53 q.txt

[root@test opt]# chown :root q.txt

[root@test opt]# ll

-rw-r--r-- 1 peng root 0 12月 21 19:53 q.txt

-----------------------------------------------------------------------------------------

修改单个文件的所属主

[root@test opt]# ll

-rw-r--r-- 1 root root 0 12月 21 19:54 w.txt

[root@test opt]# chown peng w.txt

[root@test opt]# ll

-rw-r--r-- 1 peng root 0 12月 21 19:54 w.txt

-----------------------------------------------------------------------------------------

递归修改文件所属主与所属组

[root@test opt]# ll

-rw-r--r-- 1 peng root 0 12月 21 19:53 q.txt

-rw-r--r-- 1 peng root 0 12月 21 19:54 w.txt

[root@test opt]# chown -R peng.peng /opt/

[root@test opt]# ll

-rw-r--r-- 1 peng peng 0 12月 21 19:53 q.txt

-rw-r--r-- 1 peng peng 0 12月 21 19:54 w.txt

-----------------------------------------------------------------------------------------

文件的属主和属组属性设置

chown user:market f01 //把文件f01给uesr,添加到market组

chgrp 用来改变文件或目录所属的用户组(只能改组,有点多余)

chgrp命令用来改变文件或目录所属的用户组。该命令用来改变指定文件所属的用户组。其中,组名可以是用户组的id,也可以是用户组的组名。文件名可以是由空格分开的要改变属组的文件列表,也可以是由通配符描述的文件集合。如果用户不是该文件的文件主或超级用户(root),则不能改变该文件的组。

在UNIX系统家族里,文件或目录权限的掌控以拥有者及所属群组来管理。您可以使用chgrp指令去变更文件与目录的所属群组,设置方式采用群组名称或群组识别码皆可。

Grammar

chgrp(选项)(参数)

选项

-

-R或--recursive:递归处理,将指令目录下的所有文件及子目录一并处理;

-

--reference=<参考文件或目录>:把指定文件或目录的所属群组全部设成和参考文件或目录的所属群组相同;

-

-v或--verbose:显示指令执行过程;

-

-c或--changes:效果类似"-v"参数,但仅回报更改的部分;

-

-f或--quiet或--silent:不显示错误信息;

-

-h或--no-dereference:只对符号连接的文件作修改,而不是该其他任何相关文件;

参数

-

组:指定新工作名称;

-

文件:指定要改变所属组的文件列表。多个文件或者目录之间使用空格隔开。

Living Example

将/usr/meng及其子目录下的所有文件的用户组改为mengxin

chgrp -R mengxin /usr/meng

lsattr 用于查看文件的第二扩展文件系统属性

lsattr命令用于查看文件的第二扩展文件系统属性。

Grammar

lsattr (选项) (参数)

选项

-

-a:列出目录中的所有文件,包括隐藏文件。

-

-d:显示,目录名称,而非其内容。

-

-l:此参数目前没有任何作用。

-

-E:可显示设备属性的当前值,但这个当前值是从用户设备数据库中获得的,而不是从设备直接获得的。

-

-D:显示属性的名称,属性的默认值,描述和用户是否可以修改属性值的标志。

-

-R:递归的操作方式;

- -V:显示指令的版本信息;

lsattr经常使用的几个选项 -D,-E,-R这三个选项不可以一起使用,它们是互斥的,经常使用的还有-l,-H,使用lsattr时,必须指出具体的设备名,用-l选项指出要显示设备的逻辑名称,否则要用-c,-s,-t等选项唯一的确定某个已存在的设备。

参数

文件:指定显示文件系统属性的文件名。

Living Example

使用 lsattr 命令来显示文件属性:

# lsattr /etc/resolv.conf

输出结果为:

----i-------- /etc/resolv.conf

chattr 用来改变文件属性

chattr命令用来改变文件属性。这项指令可改变存放在ext2文件系统上的文件或目录属性,这些属性共有以下8种模式:

Grammar

chattr (选项)(参数)

选项

-

-R:递归处理,将指令目录下的所有文件及子目录一并处理;

-

-V:显示指令执行过程;

-

+<属性>:开启文件或目录的该项属性;

- -<属性>:关闭文件或目录的该项属性;

- =<属性>:指定文件或目录的该项属性。

- -v<版本编号>:设置文件或目录版本;

参数

| 参数 | 含义 |

|---|---|

| A | 设置A属性后,若你访问此文件或目录时,它的访问时间atime不会被修改,可避免I/O较慢的机器过度访问磁盘。这对速度较慢的计算机有帮助。 |

| S | 一般文件是异步写入磁盘,加上S属性后,文件将同步写入磁盘 |

| a | 当设置a后,文件只能增加数据,既不能删除也不能修改数据,只有root才能设置这个属性 |

| c | 设置c属性后,会自动将文件压缩,在读取时自动解压缩 |

| d | 当dump程序执行时,设置d属性将可使改文件或目录不被dump备份 |

| i | i属性可使文件不能被删除、改名,设置连接也无法写入或添加数据。对于系统安全性有很大帮助。只有root能设置此属性。 |

| s | 当文件设置s属性时,如果文件被删除,将从硬盘彻底删除 |

| u | 与s相反,当文件设置u属性时,文件删除后数据内容还存在磁盘,可以使用来找回该文件 |

| j | A file with the `j' attribute has all of its data written to the ext3 journal before being written to the file itself, if the filesystem is mounted with the "data=ordered" or "data=writeback" Options. When the filesystem is mounted with the "data=journal" Option all file data is already journalled and this attribute has no effect. Only the superuser or a process possessing the CAP_SYS_RESOURCE capability can set or clear this attribute. |

-

a:让文件或目录仅供附加用途;

-

b:不更新文件或目录的最后存取时间;

-

c:将文件或目录压缩后存放;

-

d:将文件或目录排除在倾倒操作之外;

-

i:不得任意更动文件或目录;

-

s:保密性删除文件或目录;

-

S:即时更新文件或目录;

-

u:预防意外删除。

Living Example

用chattr命令防止系统中某个关键文件被修改:

chattr +i /etc/fstab

然后试一下rm、mv、rename等命令操作于该文件,都是得到Operation not permitted的结果。

让某个文件只能往里面追加内容,不能删除,一些日志文件适用于这种操作:

chattr +a /data1/user_act.log

1、用chattr命令防止系统中某个关键文件被修改:

# chattr +i /etc/resolv.conf

然后用mv /etc/resolv.conf等命令操作于该文件,都是得到Operation not permitted 的结果。

vim编辑该文件时会提示W10: Warning: Changing a readonly file错误。要想修改此文件就要把i属性去掉:

chattr -i /etc/resolv.conf

2、让某个文件只能往里面追加数据,但不能删除,适用于各种日志文件:

# chattr +a /var/log/messages

[root@test ~]# ls

date

[root@test ~]# lsattr date

---------------- date

[root@test ~]# chattr +i date

[root@test ~]# lsattr date

----i----------- date

[root@test ~]# rm -rf date

rm: 无法删除"date": 不允许的操作

[root@test ~]# echo "bad" > date

-bash: date: 权限不够

umask 用来设置限制新建文件权限的掩码

umask命令用来设置限制新建文件权限的掩码。当新文件被创建时,其最初的权限由文件创建掩码决定。用户每次注册进入系统时,umask命令都被执行,并自动设置掩码mode来限制新文件的权限。用户可以通过再次执行umask命令来改变默认值,新的权限将会把旧的覆盖掉。配置文件在/etc/login.defs

[root@learn autoinstall]# egrep "UMASK|umask|mask" /etc/login.defs

# The permission mask is initialized to this value. If not specified,

# the permission mask will be initialized to 022.

UMASK 077

Grammar

umask (选项) (参数)

选项

-

-S:以符号方式输出权限掩码。

-

-p:输出的权限掩码可直接作为指令来执行;

参数

权限掩码:指定权限掩码。

Living Example

利用umask命令可以指定哪些权限将在新文件的默认权限中被删除。例如,可以使用下面的命令创建掩码,使得组用户的写权限,其他用户的读、写和执行权限都被取消:

umask u=, g=w, o=rwx

执行该命令以后,对于下面创建的新文件,其文件主的权限未做任何改变,而组用户没有写权限,其他用户的所有权限都被取消。

应注意:操作符“=”在umask命令和chmod命令中的作用恰恰相反。在chmod命令中,利用它来设置指定的权限,而其余权限则被删除;但是在umask命令中,它将在原有权限的基础上删除指定的权限。

不能直接利用umask命令创建一个可执行的文件,用户只能在其后利用chmod命令使它具有执行权限。假设执行了命令umask u=, g=w, o=rwx,虽然在命令行中,没有删去文件主和组用户的执行权限,但默认的文件权限还是640(即rw-r-----),而不是750 (rwxr-x---)。但是,如果创建的是目录或者通过编译程序创建的一个可执行文件,将不受此限制。在这种情况下,会设置文件的执行权限。

也可以使用八进制数值来设置mode。由于在umask中所指定的权限是要从文件中删除的,所以,如果该文件原来的初始化权限是777,那么执行命令umask 022以后,该文件的权限将变为755:如果该文件原来的初始化权限是666,那么该文件的权限将变为644。

可以使用下面的命令检查新创建文件的默认权限:

umask -S

选项-S表示以字符形式显示当前的掩码。

[root@test ~]# umask -S

u=rwx,g=rx,o=rx

如果直接输入umask命令,不带任何参数,那么将以八进制形式显示当前的掩码。系统默认的掩码是0022:

[root@test opt]# umask

0022

修改umask值:

[root@test opt]# umask 033

[root@test opt]# umask

0033

Notice:在命令行修改的umask值,仅仅在当前shell有效,如果要永久生效,必须修改配置文件,或者写在/etc/bashrc文件中

说明:

创建文件和目录权限取决于umask,决定了文件的属主、组的权限【俗称:遮罩码】

File:666-umask

Directory:777-umask

如果某类的用户的权限减去的结果中存在"执行(x)"权限,则其权限必须+1;遮罩码根据不同的用户其值也不一样;一般管理用户为0022,而普通用户为0002

-

创建普通文件的权限

644 -

创建文件夹的权限

755

特殊情况:

umask=003

rw-rw-rw- (文件)

0 0 3

------wx

rw-rw-r-- (664)

rwxrwxrwx (文件夹)

0 0 3

-------wx (774)

#默认root用户umask值

[root@aliyun-6-server ~]#umask

0022

[root@aliyun-6-server ~]#umask -S

u=rwx,g=rx,o=rx

#修改过后的值

[root@aliyun-6-server ~]#umask 0777

[root@aliyun-6-server ~]#umask -S

u=,g=,o=

Living Example1:特殊权限的目录tmp

根下面哪个目录有特殊权限 答:/tmp

# ll / | egrep "tmp|etc"

drwxr-xr-x. 122 root root 12288 1月 2 23:09 etc

drwxrwxrwt. 4 root root 4096 1月 2 23:39 tmp

解释:有t特权的目录下的文件或者目录,只有owner和root才可以删除和修改,其他的人即使有写权限也不能删除

--------------------------------------

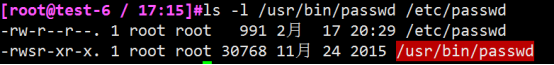

chmod 4775与chmod 755的区别在于开头多了一位,这个4表示其他用户执行文件时,具有与所有者相当的权限

---------------------------------------

#ls -l /usr/bin/passwd /etc/passwd

-rw-r--r--. 1 root root 991 2月 17 20:29 /etc/passwd

-rwsr-xr-x. 1 root root 30768 11月 24 2015 /usr/bin/passwd

众所周知,/etc/passwd文件存放的各个用户的账号与密码信息,/usr/bin/passwd是执行修改和查看此文件的程序,但从权限上看,/etc/passwd仅有root权限的写(w)权,可是为什么每个用户都可以直接调用/usr/bin/passwd来写/etc/passwd从而达到修改自己的密码呢?注意这里的s代替了x( -rwsr-xr-x 1 root root 229842007-01-07/usr/bin/passwd) , 这里的s使得其他的用户执行/usr/bin/passwd时具有与owner root相当的权限。

这里的4或s是特殊的文件权限,其他s可以用在user或group

免责声明: 本文部分内容转自网络文章,转载此文章仅为个人收藏,分享知识,如有侵权,请联系博主进行删除。